W Darknet regularnie pojawiają się tylko sprawy kryminalne w prasie: broń, narkotyki, zabójcy na zlecenie i wiele więcej należy znaleźć w ciemnym Internecie na jednej z wielu stron Darknet. W poniższym artykule wyjaśnimy, czym jest Darknet, jak dostać się do Darknet, co można tam znaleźć, czy jego użycie jest zasadniczo nielegalne, czy nie.

Termin Darknet zwykle odnosi się do sieci Tor.

Dzięki przeglądarce Tor możesz surfować po Darknet i widocznym Internecie, korzystając z większej anonimowości zapewnianej przez sieć Tor.

Odwiedzanie Darknetu nie jest nielegalne, ale jest tam kilka ofert.

zawartość

1. Darknet to jedna z wielu sieci w głębokiej sieci

2. Dostęp do Darknetu odbywa się za pośrednictwem przeglądarki Tor 2.1. Brak absolutnej anonimowości

2.1. Brak absolutnej anonimowości

3. Czy Darknet jest nielegalny?

4. Za pomocą przeglądarki Tor możesz łatwo uzyskać dostęp do Darknet 4.1. Przeglądarka Tor dla telefonów komórkowych i innych platform

4.1. Przeglądarka Tor dla telefonów komórkowych i innych platform

5. W ten sposób możesz wyszukiwać w Darknet

6. W Darknecie nie ma prawa do zwrotu ani ochrony konsumenta

7. Czy potrzebujesz Darknetu? Podobne artykuły:

Podobne artykuły:

1. Darknet to jedna z wielu sieci w głębokiej sieci

Tylko część ruchu internetowego jest widoczna dla większości użytkowników i znana jako to, co znamy jako Internet. Wyszukiwarki, takie jak Bing lub Google, mogą zatem indeksować tylko to, co można uzyskać i zaindeksować w ramach widocznego Internetu za pomocą konwencjonalnych usług i protokołów.

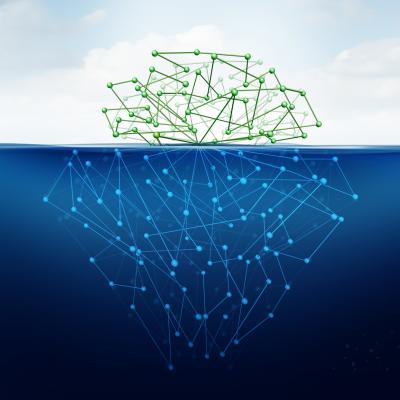

Jednak inne sieci są również mapowane za pośrednictwem infrastruktury internetowej jako „sieci nakładkowe”, które wykorzystują Internet tylko jako warstwę transportową. Większa, niewidoczna część Internetu jest zatem nazywana również głęboką siecią. Krzątają się tu specjalne sieci badawcze, platformy wymiany peer-to-peer, takie jak BitTorrent, a także sieć Tor, która jest powszechnie określana jako „Darknet” lub „dark Internet”. Zasięg głębokiej sieci jest znacznie większy niż widzialnego Internetu.

Większa część grafiki to głęboka sieć. Dotyczy to również Darknetu.

2. Dostęp do Darknetu odbywa się przez przeglądarkę Tor

Sieć Tor, pierwotnie skrót od „The Onion Routing”, jest często siecią, gdy media mówią o Darknet. Nie można go uzyskać przez normalny Internet, a domeny kończą się na .onion. Domeny te nie są prawdziwymi domenami najwyższego poziomu ICANN (Internet Corporation for Assigned Names and Numbers) i dlatego nie można do nich dotrzeć w „normalnym” Internecie.

Połączenie w sieci Tor jest anonimowe dzięki routingowi cebulowemu, który nadaje mu nazwę. Przeglądarka Tor, dzięki której uzyskujesz dostęp do sieci Tor, pobiera listę wszystkich dostępnych serwerów Tor i wybiera losową trasę do serwera. Ten serwer łączy się z innym serwerem i tak dalej, aż do ostatecznego osiągnięcia celu.

Specjalnością sieci Tor jest fakt, że każdy serwer zna tylko serwer poprzedni i następcę, ale nie rzeczywiste źródło (komputer użytkownika) lub miejsce docelowe, tzw. węzeł wyjściowy. Zasadniczo umożliwia to anonimowe korzystanie z Internetu w sieci Tor, ponieważ węzeł wyjściowy (serwer dostawcy oferty) nigdy nie poznaje adresu IP użytkownika.

Jak działa sieć Tor, źródło: Wikipedia

2.1. Brak absolutnej anonimowości

Sieć Tor również nie oferuje absolutnej anonimowości. Błędy w działaniu lub luki w zabezpieczeniach sieci Tor mogą spowodować utratę Twojej anonimowości. Ponadto zawsze musisz wchodzić w interakcję z „prawdziwym” światem w przypadku zamówień lub płatności. Nawiasem mówiąc, w ten sposób większość przestępców jest określana w związku z przestępczością w Darknet.

Do całkowicie anonimowego użytkowania zalecamy połączenie internetowe z siecią Tor przez dostęp VPN, który łączy się z Internetem za pośrednictwem różnych anonimowych serwerów proxy. To jedyny sposób, w jaki twój prawdziwy adres IP nie jest znany w sieci Tor.

3. Czy Darknet jest nielegalny?

Zwłaszcza w prasie brukowej, ale także w polityce anonimowa komunikacja jest wielokrotnie utożsamiana z przestępstwami kryminalnymi. Istnieje jednak wiele dobrych powodów, aby korzystać z opcji anonimowej komunikacji. Szczególnie w krajach, w których obowiązuje cenzura i ograniczane są na przykład prawa osobiste obywateli, nie ma mowy o bezpłatnym pozyskiwaniu informacji i komunikacji. Jedną z najpopularniejszych stron w Darknet jest Facebook over Tor, do którego można dotrzeć za pośrednictwem adresu Tor https://www.facebookcorewwwi.onion/. Wiele gazet, takich jak New York Times, również udostępnia twoje informacje w sieci Tor pod adresem http://grams7ebnju7gwjl.onion/.

Chociaż sytuacja w Niemczech jest na szczęście inna, sieć Tor jest tutaj również interesująca dla wielu użytkowników, choćby dlatego, że umożliwia surfowanie niemal anonimowo w Darknet, jak i w normalnym Internecie bez żadnych śladów śledzenia i rozwiązań VPN. Ponadto dostęp do treści można uzyskać za pośrednictwem sieci Tor, które w przeciwnym razie byłyby blokowane w Niemczech, na przykład wiele filmów na YouTube ze względów licencyjnych.

Oczywiście anonimowość wykorzystywana jest również do przestępstw kryminalnych, takich jak nielegalne targowiska „Wall Street Market” czy „Jedwabny Szlak”. Od narkotyków po dane kart kredytowych i fałszywe pieniądze po broń, wszystko było tutaj oferowane. Nawet zabójcy kontraktowi powinni mieć możliwość zatrudniania przez Darknet. Płatność jest zwykle dokonywana za pomocą jednej z cyfrowych walut, takich jak Bitcoiny.

Wyszukiwarka Grams, głęboka wyszukiwarka internetowa treści na różnych rynkach darknet, została od tego czasu wyłączona.

4. Dzięki przeglądarce Tor możesz łatwo uzyskać dostęp do Darknet

Najłatwiejszym sposobem uzyskania dostępu do Darknet jest pakiet przeglądarki Tor, który można pobrać za darmo. Oprogramowanie jest dostępne do instalacji, a także w wersji przenośnej.

Uruchom przeglądarkę Tor

Przeglądarka Tor jest oparta na Mozilla Firefox, więc nie różni się od innych przeglądarek. Przeglądarka Tor izoluje strony internetowe indywidualnie, dzięki czemu elementy śledzące i pliki cookie od dostawców nie mogą śledzić użytkownika podczas surfowania. Pliki cookie i historia przeglądarki są również usuwane po zamknięciu przeglądarki Tor. Po zainstalowaniu i uruchomieniu przeglądarki łączy się z siecią Tor i wyświetla stronę przeglądu ze stanem połączenia.

Strona główna przeglądarki Tor

Niemiecki podręcznik przeglądarki Tor wyjaśnia działanie i zakres.

Możesz teraz wywoływać strony w sieci Tor, ale trwa to trochę dłużej niż zwykłe sesje internetowe. Powodem jest technologia stojąca za siecią Tor, którą opisaliśmy w punkcie 2, ładowanie stron internetowych za pośrednictwem różnych serwerów trwa po prostu dłużej.

Za pomocą przeglądarki Tor możesz także wywoływać „normalne” strony internetowe poza siecią Tor i korzystać ze zwiększonych ustawień bezpieczeństwa przeglądarki Tor. Jednak wiele witryn nie zezwala na dostęp z sieci Tor.

Ponadto prędkość w sieci Tor jest znacznie wolniejsza w porównaniu z połączeniem VPN. Jeśli interesuje Cię tylko anonimowość, możesz również polegać na klasycznych połączeniach VPN i przeglądarkach w trybie prywatnym. Na przykład wysoce zalecane są NordVPN i wiele bezpłatnych usług VPN.

4.1. Przeglądarka Tor dla telefonów komórkowych i innych platform

Pakiet przeglądarki Tor jest również dostępny dla MacOS. Istnieje również pakiet Tor dla dostępu do Darknetu z Androidem. Bezpłatna przeglądarka cebulowa jest zalecana na iPhone'a lub iPada.

Przeglądarka cebuli na iPhone'a

5. W ten sposób możesz wyszukiwać w Darknet

Adresy URL domen .onion są często bardzo długie i składają się z zagadkowych liter i ciągów, które nie są łatwe do zapamiętania. Wiele domen można łatwiej znaleźć za pośrednictwem Google i nazwy strony TOR uzupełnionej o wyszukiwane hasło cebula, ponieważ Google z kolei uzyskuje je z dokumentów w widocznym Internecie, takich jak Ukryta Wiki.

Ukryta Wiki wymienia wiele stron z Darknet

W sieci Tor znajdują się różne listy linków, na przykład „Katalog Unternet”, który zawiera również listę treści w języku niemieckim.

Katalog Unteret zawiera listę zawartości w Darknet

OnionDir to także dobra lista linków do stron w darknecie, podczas gdy DuckDuckGo lub Torch to wyszukiwarki stron w darknecie. Usługi pocztowe można również znaleźć w Darknet, na przykład Confidant Mail lub TorBox. Ten ostatni może wysyłać e-maile tylko w Darknet.

6. W Darknecie nie ma prawa do zwrotu ani ochrony konsumenta

Podczas poruszania się po Darknet należy zachować ostrożność. W przypadku potencjalnych zakupów nie można oczekiwać, że wszystko pójdzie gładko, w przeciwnym razie sprzedawca nie będzie zabiegał o ochronę anonimowości. Zaradni sprzedawcy używają Mystery Box z Darknetu, aby zdobyć pieniądze. Nie wierz w wiele fałszywych filmów w Internecie. Nikt nie wysyła ci palców ani innych niesmacznych, szokujących rzeczy.

7. Czy potrzebujesz Darknetu?

Zasadniczo Darknet nie jest konieczny dla większości użytkowników. Dzięki nowoczesnym przeglądarkom i rozwiązaniom VPN uzyskujesz taką samą anonimowość w widocznym Internecie i nie znajdziesz niczego legalnego w Darknet, czego nie można znaleźć również w normalnym Internecie.

61 ocen

Podobne artykuły:

Sieć Tor – najważniejsze rzeczy pokrótce wyjaśnione dla Ciebie

Orbot wystawiony na próbę: funkcje i konfiguracja Tora...

Co to jest sieć WAN? Wyjaśnienie sieci rozległej

Co to jest miniatura? Znaczenie i przykłady

Ciekawy Windows: surfowanie z kalkulatorem!

Reverse proxy: wyjaśnienie i obszary zastosowania

Co to jest 5G? Wyjaśnimy Ci wszystko na temat ...

Przepustowość Internetu: kto potrzebuje ile?

Czym właściwie jest VPN typu site-to-site?

Porównanie przeglądarek 2019: najlepsze przeglądarki internetowe dla systemu Windows